ASA 8.x:續訂並安裝具有ASDM的SSL證書

簡介

本文檔中的過程是一個示例,可作為任何證書供應商或您自己的根證書伺服器的指南。您的證書供應商有時需要特殊的證書引數要求,但本文檔旨在提供更新SSL證書並將其安裝在使用8.0軟體的ASA上所需的一般步驟。

必要條件

需求

本文件沒有特定需求。

採用元件

此過程適用於帶有ASDM版本6.0(2)或更高版本的ASA版本8.x。

本文檔中的過程基於安裝證書並用於SSL VPN訪問的有效配置。只要不刪除目前的憑證,此程式就不會影響您的網路。此程式是有關如何為目前憑證核發新CSR的分步程式,該憑證與核發原始根CA的根憑證相同。

本文中的資訊是根據特定實驗室環境內的裝置所建立。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

慣例

程式

請完成以下步驟:

-

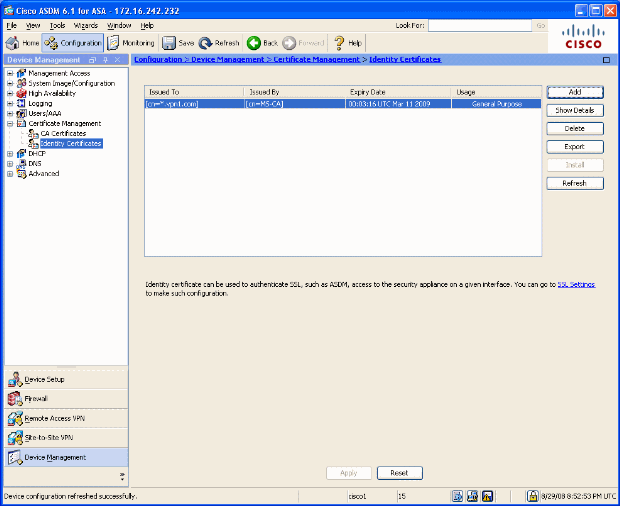

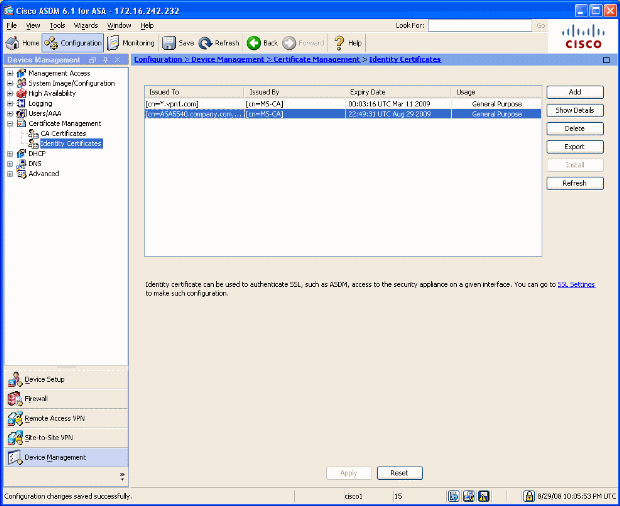

在Configuration > Device Management > Identity Certificates下選擇要續訂的證書,然後按一下Add。

圖1

-

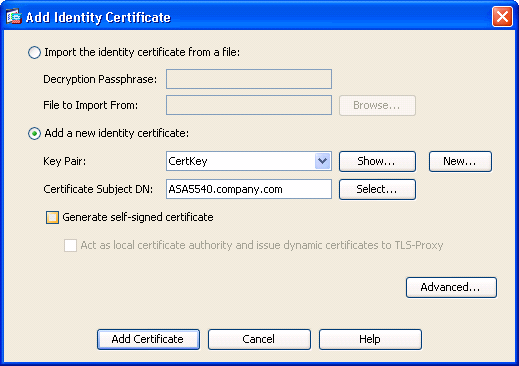

在Add Identity Certificate下,選中Add a new identity certificate單選按鈕,然後從下拉選單中選擇金鑰對。

注意:不建議使用<Default-RSA-Key>,因為如果重新生成SSH金鑰,證書將失效。如果沒有RSA金鑰,請完成步驟a和b。否則,請繼續步驟3。

圖2

-

(可選)如果您尚未配置RSA金鑰,請完成以下步驟,否則請跳到步驟3。

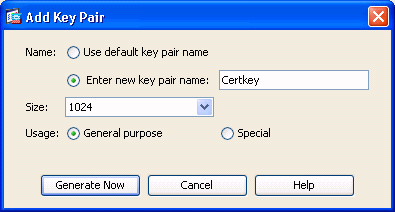

按一下New...。

-

在Enter new key pair name欄位中輸入金鑰對的名稱,然後按一下Generate Now。

圖3

-

-

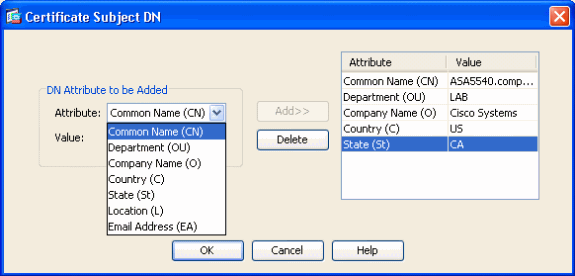

按一下選擇。

-

如圖4所示,輸入相應的證書屬性。完成後,按一下OK。然後按一下Add Certificate。

圖4

CLI輸出:

crypto ca trustpoint ASDM_TrustPoint0 keypair CertKey id-usage ssl-ipsec fqdn 5540-uwe subject-name CN=ASA5540.company.com,OU=LAB,O=Cisco ystems,C=US,St=CA enrollment terminal crypto ca enroll ASDM_TrustPoint0 -

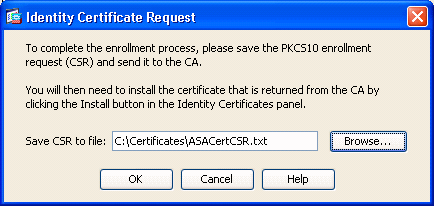

在Identity Certificate Request彈出窗口中,將證書簽名請求(CSR)儲存到文本檔案中,然後按一下OK。

圖5

-

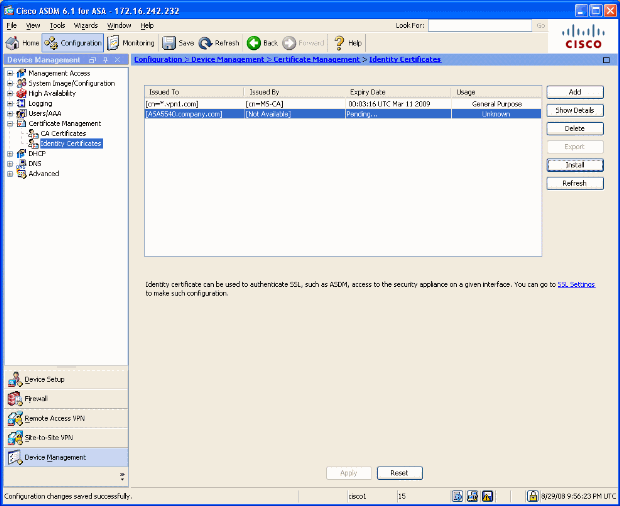

(可選)在ASDM中驗證CSR是否處於掛起狀態,如圖6所示。

圖6

-

將憑證要求提交給在伺服器上發行憑證的憑證管理員。這可以透過Web介面、電子郵件傳送,也可以直接傳送到根CA伺服器進行證書頒發過程。

-

完成以下步驟以安裝更新後的證書。

-

如圖6所示,在Configuration > Device Management > Identity Certificates下選擇掛起的證書請求,然後按一下Install。

-

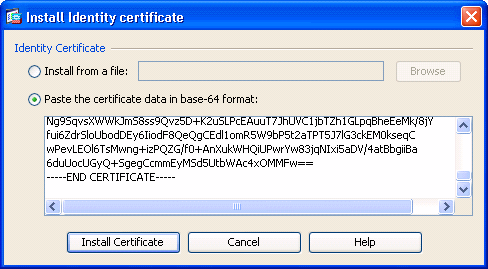

在Install Identity Certificate窗口中,選中Paste the certificate data in base-64 format 單選按鈕,然後按一下Install Certificate。

注意:或者,如果證書是以.cer檔案而非基於文本的檔案或電子郵件方式簽發,您也可以選擇Install from a file,然後瀏覽到PC上的相應檔案,依次按一下Install ID certificate file和Install Certificate。

圖7

CLI輸出:

crypto ca import ASDM_TrustPoint0 certificate WIID2DCCAsCgAwIBAgIKYb9wewAAAAAAJzANBgkqhkiG9w0BAQUFADAQMQ !--- output truncated wPevLEOl6TsMwng+izPQZG/f0+AnXukWHQiUPwrYw83jqNIxi5aDV/4atBbgiiBa 6duUocUGyQ+SgegCcmmEyMSd5UtbWAc4xOMMFw== quit -

-

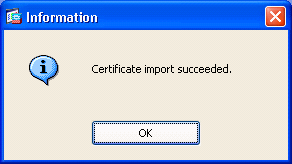

會出現一個視窗,確認憑證已成功安裝。按一下「確定」確認。

圖8

-

確保您的新證書顯示在「身份證書」下。

圖9

-

完成以下步驟,以便將新憑證連結到介面:

-

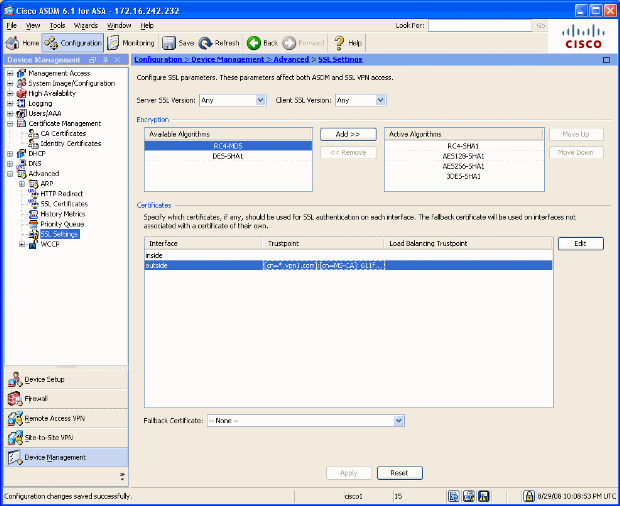

如圖10所示,選擇Configuration > Device Management > Advanced > SSL Settings。

-

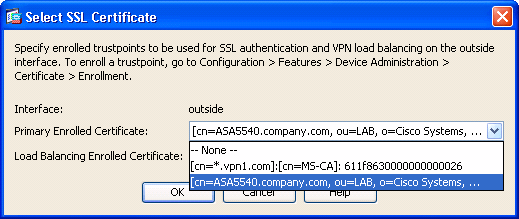

在Certificates下選擇介面,然後按一下Edit。

-

-

從下拉選單中選擇新證書,然後按一下OK,再按一下Apply。

圖11ssl encryption rc4-sha1 aes128-sha1 aes256-sha1 3des-sha1 ssl trust-point ASDM_TrustPoint0 outside

-

在ASDM或CLI上儲存配置。

驗證

您可以使用CLI介面驗證新證書是否正確安裝到ASA,如以下輸出示例所示:

ASA(config)#show crypto ca certificates

Certificate

Status: Available

Certificate Serial Number: 61bf707b000000000027

Certificate Usage: General Purpose

Public Key Type: RSA (1024 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=ASA5540.company.com

!---new certificate

ou=LAB

o=Cisco Systems

st=CA

c=US

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 22:39:31 UTC Aug 29 2008

end date: 22:49:31 UTC Aug 29 2009

Associated Trustpoints: ASDM_TrustPoint0

CA Certificate

Status: Available

Certificate Serial Number: 211020a79cfd96b34ba93f3145d8e571

Certificate Usage: Signature

Public Key Type: RSA (2048 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=MS-CA

!---’old’ certificate

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 00:26:08 UTC Jun 8 2006

end date: 00:34:01 UTC Jun 8 2011

Associated Trustpoints: test

Certificate

Status: Available

Certificate Serial Number: 611f8630000000000026

Certificate Usage: General Purpose

Public Key Type: RSA (1024 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=*.vpn1.com

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 23:53:16 UTC Mar 10 2008

end date: 00:03:16 UTC Mar 11 2009

Associated Trustpoints: test

ASA(config)#

疑難排解

(可選)在CLI上驗證是否已將正確的證書應用於介面:

ASA(config)#show running-config ssl ssl trust-point ASDM_TrustPoint0 outside !--- Shows that the correct trustpoint is tied to the outside interface that terminates SSL VPN. ASA(config)#

如何將SSL證書從一個ASA複製到另一個ASA

如果您已產生可匯出金鑰,就可以執行此作業。您需要將憑證匯出到PKCS檔案。這包括匯出所有關聯的金鑰。

使用以下命令透過CLI導出證書:

ASA(config)#crypto ca export

pkcs12

注意:密碼-用於保護pkcs12檔案。

使用以下命令透過CLI導入證書:

SA(config)#crypto ca import

pkcs12

注意:此密碼應與導出檔案時使用的密碼相同。

還可以透過ASDM為ASA故障切換對執行此操作。請完成以下步驟以執行此操作:

-

透過ASDM登入到主ASA並選擇Tools—> Backup Configuration。

-

您可以備份所有內容或只備份證書。

-

在備用模式下,打開ASDM並選擇Tools —> Restore Configuration。

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

02-Sep-2008 |

初始版本 |

意見

意見