ASA 8.x:使用ASDM续订并安装SSL证书

简介

本文档中介绍的步骤仅作示例用途,可用于在与证书供应商协作或使用您自己的根证书服务器时提供指导。有时,证书供应商会提出特殊证书参数要求,但本文档旨在提供续订 SSL 证书并将其安装在使用 8.0 软件的 ASA 上所需要的一般步骤。

先决条件

要求

本文档没有任何特定的要求。

使用的组件

这些步骤适用于采用 ASDM 6.0(2) 版或更高版本的 ASA 8.x 版。

本文档中的步骤基于通过安装并用于 SSL VPN 访问的证书所进行的有效配置。只要不删除当前证书,此过程就不会影响您的网络。此过程逐步介绍了如何为当前证书发出新的 CSR,这些证书有发出原始根 CA 的相同的根证书。

本文档中的信息都是基于特定实验室环境中的设备编写的。如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响。

规则

有关文档约定的更多信息,请参考 Cisco 技术提示约定。

步骤

请完成以下步骤:

-

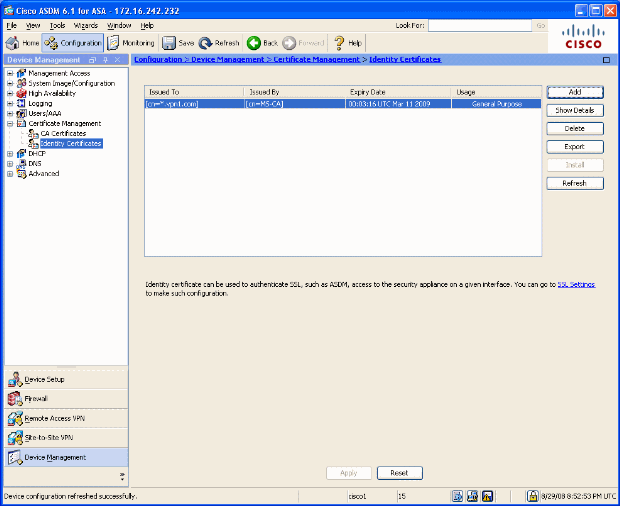

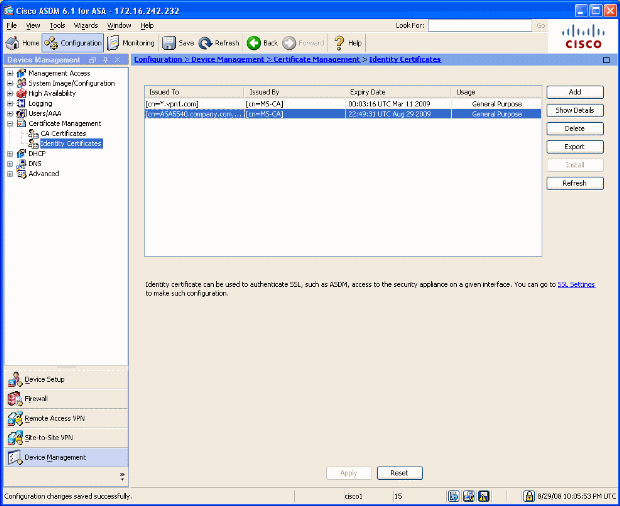

在 Configuration > Device Management > Identity Certificates 下选择要续订的证书,然后单击 Add。

图 1

-

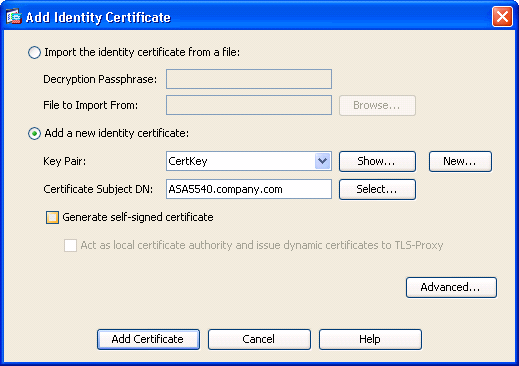

在 Add Identity Certificate 下,选中 Add a new identity certificate 单选按钮,然后从下拉菜单中选择密钥对。

注意:不建议使用<Default-RSA-Key>,因为如果重新生成SSH密钥,证书将失效。如果没有 RSA 密钥,请完成步骤 a 和 b。如果有,则继续进行步骤 3。

图 2

-

(可选)如果还没有配置 RSA 密钥,请完成以下步骤;反之则跳到步骤 3。

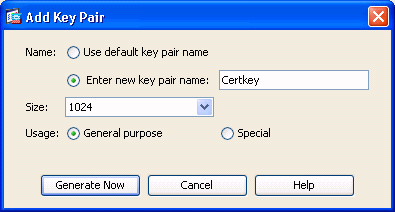

单击 New...。

-

在 Enter new key pair name 字段中输入密钥对的名称,然后单击 Generate Now。

图 3

-

-

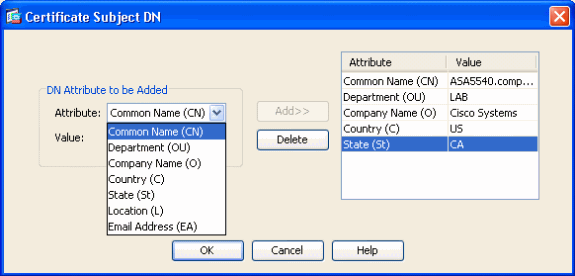

单击选择。

-

如图 4 所示,输入相应的证书属性。完成后单击 OK。然后单击 Add Certificate。

图 4

CLI 输出:

crypto ca trustpoint ASDM_TrustPoint0 keypair CertKey id-usage ssl-ipsec fqdn 5540-uwe subject-name CN=ASA5540.company.com,OU=LAB,O=Cisco ystems,C=US,St=CA enrollment terminal crypto ca enroll ASDM_TrustPoint0 -

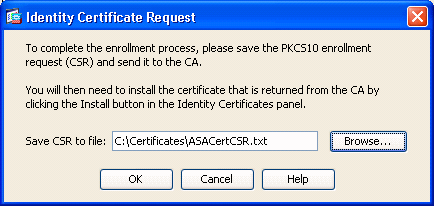

在Identity Certificate Request 弹出窗口中,将证书签名请求(CSR)保存到文本文件,然后单击OK。

图 5

-

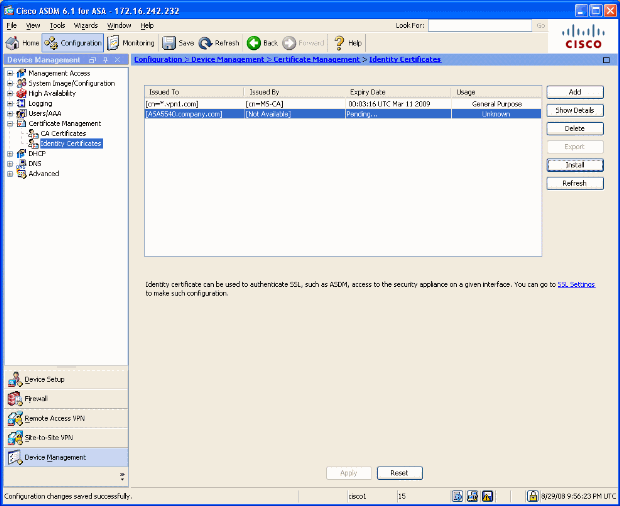

(可选)如图 6 所示,在 ASDM 中检查 CSR 是否处于挂起状态。

图 6

-

向在服务器上签发证书的证书管理员提交证书请求。可通过 Web 界面或电子邮件方式提交,也可直接提交到用于证书签发过程的根 CA 服务器。

-

请完成以下步骤,以便安装续订的证书。

-

如图 6 所示,在 Configuration > Device Management > Identity Certificates 下选择挂起的证书请求,然后单击 Install。

-

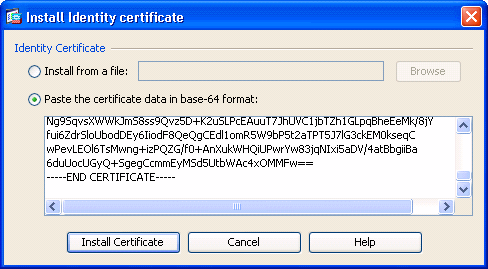

在 Install Identity Certificate 窗口中,选中 Paste the certificate data in base-64 format 单选按钮,然后单击 Install Certificate。

注意:或者,如果证书是以.cer文件而非基于文本的文件或电子邮件方式签发,您也可以选择Install from a file,然后浏览到PC上的相应文件,再依次单击Install ID certificate file和Install Certificate。

图 7

CLI 输出:

crypto ca import ASDM_TrustPoint0 certificate WIID2DCCAsCgAwIBAgIKYb9wewAAAAAAJzANBgkqhkiG9w0BAQUFADAQMQ !--- output truncated wPevLEOl6TsMwng+izPQZG/f0+AnXukWHQiUPwrYw83jqNIxi5aDV/4atBbgiiBa 6duUocUGyQ+SgegCcmmEyMSd5UtbWAc4xOMMFw== quit -

-

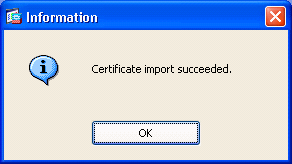

此时将出现一个窗口,确认已成功安装证书。单击“OK”进行确认。

图 8

-

确保新证书出现在 Identity Certificates 下。

图 9

-

请完成以下步骤,以便将新证书绑定到接口上:

-

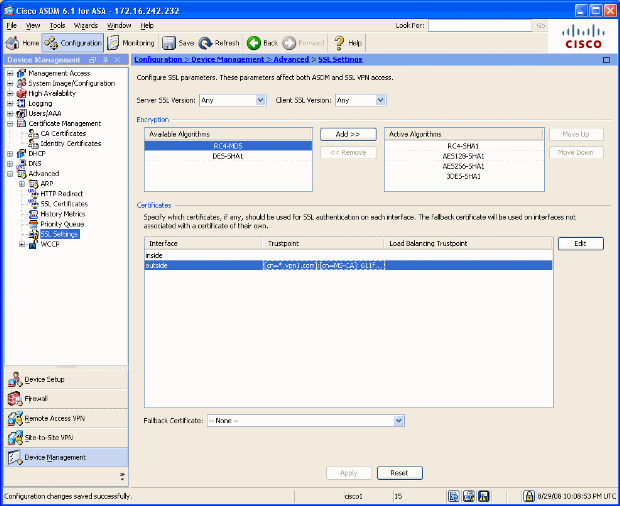

如图 10 所示,选择 Configuration > Device Management > Advanced > SSL Settings。

-

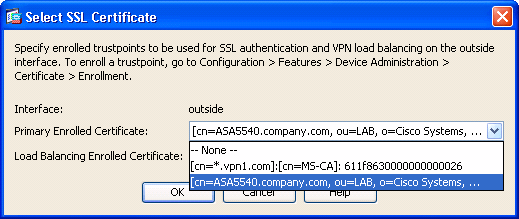

在 Certificates 下选择接口,然后单击 Edit。

-

-

从下拉菜单中选择新证书,然后单击 OK,再单击 Apply。

图 11ssl encryption rc4-sha1 aes128-sha1 aes256-sha1 3des-sha1 ssl trust-point ASDM_TrustPoint0 outside

-

将配置保存在 ASDM 中或 CLI 上。

验证

您可以使用 CLI 界面验证新证书是否已正确安装到 ASA,如以下示例输出所示:

ASA(config)#show crypto ca certificates

Certificate

Status: Available

Certificate Serial Number: 61bf707b000000000027

Certificate Usage: General Purpose

Public Key Type: RSA (1024 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=ASA5540.company.com

!---new certificate

ou=LAB

o=Cisco Systems

st=CA

c=US

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 22:39:31 UTC Aug 29 2008

end date: 22:49:31 UTC Aug 29 2009

Associated Trustpoints: ASDM_TrustPoint0

CA Certificate

Status: Available

Certificate Serial Number: 211020a79cfd96b34ba93f3145d8e571

Certificate Usage: Signature

Public Key Type: RSA (2048 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=MS-CA

!---’old’ certificate

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 00:26:08 UTC Jun 8 2006

end date: 00:34:01 UTC Jun 8 2011

Associated Trustpoints: test

Certificate

Status: Available

Certificate Serial Number: 611f8630000000000026

Certificate Usage: General Purpose

Public Key Type: RSA (1024 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=*.vpn1.com

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 23:53:16 UTC Mar 10 2008

end date: 00:03:16 UTC Mar 11 2009

Associated Trustpoints: test

ASA(config)#

故障排除

(可选)在 CLI 上验证是否已对界面应用正确的证书:

ASA(config)#show running-config ssl ssl trust-point ASDM_TrustPoint0 outside !--- Shows that the correct trustpoint is tied to the outside interface that terminates SSL VPN. ASA(config)#

如何将SSL证书从一个ASA复制到另一个ASA

如果已生成可导出的密钥,则可以执行此操作。您需要将证书导出到PKCS文件。这包括导出所有关联的密钥。

使用此命令通过CLI导出证书:

ASA(config)#crypto ca export

pkcs12

注意:密码-用于保护pkcs12文件。

使用此命令通过CLI导入证书:

SA(config)#crypto ca import

pkcs12

注意:此口令应与导出文件时使用的口令相同。

这也可以通过ASA故障切换对的ASDM完成。要执行此操作,请完成以下步骤:

-

通过ASDM登录主ASA,然后选择Tools—> Backup Configuration。

-

您可以备份所有内容或仅备份证书。

-

在备用上,打开ASDM并选择Tools —> Restore Configuration。

相关信息

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

02-Sep-2008 |

初始版本 |

反馈

反馈