Einleitung

In diesem Dokument werden Empfehlungen für die Abwehr von Passwort-Spray-Angriffen auf Remote Access-VPN-Services in Secure Firewall beschrieben.

Hintergrundinformationen

Passwort-Spray-Angriffe sind eine Art Brute-Force-Angriff, bei dem ein Angreifer versucht, sich unbefugten Zugriff auf mehrere Benutzerkonten zu verschaffen, indem er systematisch einige gebräuchliche Passwörter für mehrere Konten ausprobiert. Erfolgreiche Passwort-Spray-Angriffe können zu nicht autorisiertem Zugriff auf vertrauliche Informationen, Datensicherheitsverletzungen und potenziellen Beeinträchtigungen der Netzwerkintegrität führen.

Darüber hinaus können diese Angriffe selbst dann, wenn sie nicht erfolgreich sind, Rechenressourcen der sicheren Firewall nutzen und verhindern, dass gültige Benutzer eine Verbindung zu den Remotezugriffs-VPN-Diensten herstellen.

Beobachtetes Verhalten

Wenn Ihre sichere Firewall Ziel von Passwort-Spray-Angriffen in VPN-Diensten für den Remote-Zugriff ist, können Sie diese Angriffe durch die Überwachung von Syslogs und mithilfe spezifischer show-Befehle identifizieren. Zu den gängigsten Verhaltensweisen gehören:

Ungewöhnlich viele abgelehnte Authentifizierungsanforderungen

Das VPN-Headend Cisco Secure Firewall ASA oder FTD zeigt Symptome von Passwort-Spray-Angriffen mit einer ungewöhnlichen Rate (100 Tausende oder Millionen) abgelehnter Authentifizierungsversuche.

Hinweis: Diese ungewöhnlichen Authentifizierungsversuche können entweder an die LOKALE Datenbank oder an externe Authentifizierungsserver weitergeleitet werden.

Die beste Methode, dies zu erkennen, ist der Blick auf das Syslog. Achten Sie auf eine ungewöhnliche Anzahl der nächsten ASA-Syslog-IDs:

%ASA-6-113015: AAA user authentication Rejected : reason = User was not found : local database : user = admin : user IP = x.x.x.x

%ASA-6-113005: AAA user authentication Rejected : reason = Unspecified : server = x.x.x.x : user = ***** : user IP = x.x.x.x

%ASA-6-716039: Group <DfltGrpPolicy> User <admin> IP <x.x.x.x> Authentication: rejected, Session Type: WebVPN.

Der Benutzername wird immer ausgeblendet, bis der Befehl no logging hide username auf der ASA konfiguriert ist.

Hinweis: Überprüfen Sie, ob gültige Benutzer von IP-Adressen mit Sicherheitsverletzungen erstellt wurden oder bekannt sind. Seien Sie jedoch vorsichtig, da die Benutzernamen in den Protokollen angezeigt werden.

Melden Sie sich zur Überprüfung bei der ASA- oder FTD-Befehlszeilenschnittstelle (CLI) an, führen Sie den Befehl show aaa-server aus, und untersuchen Sie die Anzahl der Authentifizierungsanforderungen, die an einen der konfigurierten AAA-Server gesendet wurden, die ungewöhnlich hoch waren und abgelehnt wurden:

ciscoasa# show aaa-server

Server Group: LDAP-SERVER - - - - - >>>> Sprays against external server

Server Protocol: ldap

Server Hostname: ldap-server.example.com

Server Address: 10.10.10.10

Server port: 636

Server status: ACTIVE, Last transaction at unknown

Number of pending requests 0

Average round trip time 0ms

Number of authentication requests 2228536 - - - - - >>>> Unusual increments

Number of authorization requests 0

Number of accounting requests 0

Number of retransmissions 0

Number of accepts 1312

Number of rejects 2225363 - - - - - >>>> Unusual increments / Unusual rejection rate

Number of challenges 0

Number of malformed responses 0

Number of bad authenticators 0

Number of timeouts 1

Number of unrecognized responses 0

Empfehlungen

Berücksichtigen und wenden Sie die nächsten Empfehlungen an.

1. Aktivieren Sie die Protokollierung.

Protokollierung ist ein wichtiger Bestandteil der Cybersicherheit, bei dem Ereignisse innerhalb eines Systems aufgezeichnet werden. Das Fehlen detaillierter Protokolle hinterlässt Verständnislücken und verhindert eine klare Analyse der Angriffsmethode. Es wird empfohlen, die Protokollierung an einem Remote-Syslog-Server zu aktivieren, um die Korrelation und Überprüfung von Netzwerk- und Sicherheitsvorfällen auf verschiedenen Netzwerkgeräten zu verbessern.

Weitere Informationen zum Konfigurieren der Protokollierung finden Sie in den folgenden plattformspezifischen Leitfäden:

Cisco ASA Software:

Cisco FTD-Software:

Hinweis: Die Syslog-Meldungs-IDs, die zum Überprüfen der in diesem Dokument beschriebenen Verhaltensweisen (113015, 113005 und 716039) erforderlich sind, müssen auf Informationsebene aktiviert werden (6). Diese IDs gehören zu den Protokollierungsklassen 'auth' und 'webvpn'.

2. Konfigurieren Sie Funktionen zur Erkennung von Bedrohungen oder Härtungsmaßnahmen für das Remotezugriff-VPN.

Sie können die folgenden Konfigurationsoptionen überprüfen und anwenden, um die Auswirkungen dieser Brute-Force-Angriffe auf Ihre RAVPN-Verbindungen zu minimieren und die Wahrscheinlichkeit dafür zu verringern:

Option 1 (bevorzugt): Konfigurieren der Bedrohungserkennung für VPN-Dienste mit Remote-Zugriff

Die Funktionen zur Erkennung von Sicherheitsrisiken für Remotezugriff-VPN-Dienste ermöglichen Ihnen den Schutz vor solchen Angriffen, indem der Host (die IP-Adresse), der die konfigurierten Schwellenwerte überschreitet, automatisch blockiert wird, um weitere Versuche zu verhindern, bis Sie die Shun-Funktion der IP-Adresse manuell entfernen.

Diese Funktionen zur Erkennung von Sicherheitsrisiken werden derzeit von den nachfolgend aufgeführten Versionen der Cisco Secure Firewall unterstützt:

ASA-Software:

- Version 9.16 train -> wird in Version 9.16(4)67 und neueren Versionen in diesem speziellen Zug unterstützt

- Version 9.18 train -> wird in Version 9.18(4)40 und neueren Versionen in diesem speziellen Zug unterstützt

- Version 9.20 train -> wird in Version 9.20(3) und neueren Versionen in diesem speziellen Zug unterstützt

FTD-Software:

- Version 7.0 train -> wird in Version 7.0.6.3 und neueren Versionen in diesem spezifischen Zug unterstützt.

Hinweis: Diese Funktionen werden derzeit in den Versionen 7.1, 7.2, 7.3 oder 7.4 nicht unterstützt. Dieses Dokument wird aktualisiert, sobald sie verfügbar sind.

Ausführliche Informationen und Konfigurationsanleitungen finden Sie in den folgenden Dokumenten:

Option 2: Verwenden Sie Härtungsmaßnahmen für Remote Access-VPN.

Wenn die Funktionen zur Erkennung von Sicherheitsrisiken für Remotezugriff-VPN-Dienste in Ihrer Version für eine sichere Firewall nicht unterstützt werden, implementieren Sie die nächsten Härtungsmaßnahmen, um die Auswirkungen dieser Angriffe zu mildern:

- Deaktivieren Sie die AAA-Authentifizierung in den Standard-WEBVPN- und StandardRAGroup-Verbindungsprofilen (Schritt für Schritt: ASA | FTD verwaltet durch FMC).

- Deaktivieren Sie Secure Firewall Posture (Hostscan) in der DefaultWEBVPNGroup und DefaultRAGroup (Schritt für Schritt: ASA) | FTD verwaltet durch FMC).

- Deaktivieren von Gruppen-Aliasen und Aktivieren von Gruppen-URLs in den übrigen Verbindungsprofilen (Schritt für Schritt: ASA) | FTD verwaltet durch FMC).

Hinweis: Wenn Sie Support für FTD benötigen, das über das lokale Firewall Device Management (FDM) verwaltet wird, wenden Sie sich an das Technical Assistance Center (TAC).

Weitere Informationen finden Sie im Leitfaden zur Implementierung von Härtungsmaßnahmen für Secure Client AnyConnect VPN.

Option 3: Verbindungsversuche manuell aus böswilligen Quellen blockieren

Um Verbindungsversuche von nicht autorisierten Quellen zu verhindern, können Sie eine der folgenden Optionen implementieren:

- Verwenden Sie den Befehl "shun":

Dies ist ein unkomplizierter Ansatz zum Blockieren einer schädlichen IP-Adresse. Er muss jedoch manuell durchgeführt werden. Weitere Informationen finden Sie im Abschnitt Alternative Konfiguration zum Blockieren von Angriffen für sichere Firewalls mit dem Befehl "shun".

- Konfigurieren der Kontrollebenen-ACL:

Implementieren Sie eine ACL auf Kontrollebene auf der ASA/FTD, um nicht autorisierte öffentliche IP-Adressen herauszufiltern und zu verhindern, dass diese Remote-VPN-Sitzungen initiieren. Konfigurieren Sie Zugriffskontrollrichtlinien für die Kontrollebene für die sichere Abwehr von Firewall-Bedrohungen und ASA.

Hinweis: Cisco Talos hat eine Liste mit IP-Adressen und Anmeldedaten veröffentlicht, die mit diesen Angriffen in Verbindung stehen. Einen Link zu ihrem GitHub-Repository finden Sie im Abschnitt "IOCs" ihres Gutachtens. Es ist wichtig zu beachten, dass sich die Quell-IP-Adressen für diesen Datenverkehr wahrscheinlich ändern. Daher müssen Sie die Sicherheitsprotokolle (Syslog) überprüfen, um die problematischen IP-Adressen zu identifizieren. Nach der Identifizierung kann eine der drei Optionen verwendet werden, um sie zu blockieren.

Zugehörige Verhaltensweisen

Es gibt bestimmte Symptome, die auftreten können, wenn die Secure Firewall von Passwort-Spray-Angriffen angegriffen wird. Um diese Probleme zu beheben, sollten Sie die Umsetzung der in diesem Dokument enthaltenen Empfehlungen in Betracht ziehen.

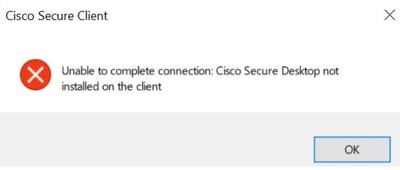

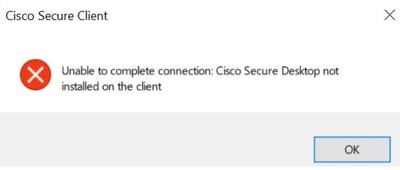

Symptom 1: Keine VPN-Verbindungen mit Cisco Secure Client (AnyConnect) möglich, wenn der Firewall-Status (HostScan) aktiviert ist

Beim Versuch, eine RAVPN-Verbindung mithilfe des Cisco Secure Client (AnyConnect) herzustellen, wird gelegentlich die Fehlermeldung "Verbindung konnte nicht hergestellt werden" angezeigt. Cisco Secure Desktop ist nicht auf dem Client installiert.". Dieses Verhalten tritt in der Regel dann auf, wenn ein Host-Scan-Token nicht über das VPN-Headend, entweder über eine Cisco Secure Firewall ASA oder über FTD, zugewiesen wird. Dieser Zuweisungsfehler korreliert mit Brute-Force-Angriffen auf die Secure Firewall-Infrastruktur und verhindert den erfolgreichen Abschluss der VPN-Verbindung. Dieses Verhalten wurde über die Cisco Bug-ID CSCwj45822 verfolgt und behoben.

Hinweis: Dieses spezielle Verhalten tritt nur auf, wenn Firewall Posture (HostScan) am Headend aktiviert ist, unabhängig von der verwendeten Secure Client- oder AnyConnect-Version.

Führen Sie den Befehl debug menu webvpn 187 0 aus, um zu überprüfen, ob das VPN-Headend Cisco Secure Firewall ASA oder FTD Symptome für Host-Scan-Token-Zuweisungsfehler zeigt.

ASA# debug menu webvpn 187 0

Allocated Hostscan token = 1000

Hostscan token allocate failure = xxx - - - - > Increments

Hinweis: Das Auftreten dieses Problems ist eine Folge der Angriffe. Dieses Verhalten wurde über die Cisco Bug-ID CSCwj45822 verfolgt und behoben.

Um dieses Problem zu beheben, sollten Sie die Umsetzung der in diesem Dokument enthaltenen Empfehlungen in Betracht ziehen.

Zusätzliche Sicherungsimplementierungen für RAVPN

Sie können zusätzliche Gegenmaßnahmen in Betracht ziehen, die zusätzliche Änderungen an Ihren Bereitstellungen erfordern, um die Sicherheit Ihrer Remote Access-VPN-Bereitstellung zu erhöhen, z. B. die zertifikatbasierte Authentifizierung für RAVPN. Detaillierte Konfigurationsanleitungen finden Sie im Dokument Implement Hardening Measures for Secure Client AnyConnect VPN.

Zusätzliche Informationen

Feedback

Feedback